Bonjour à tous,

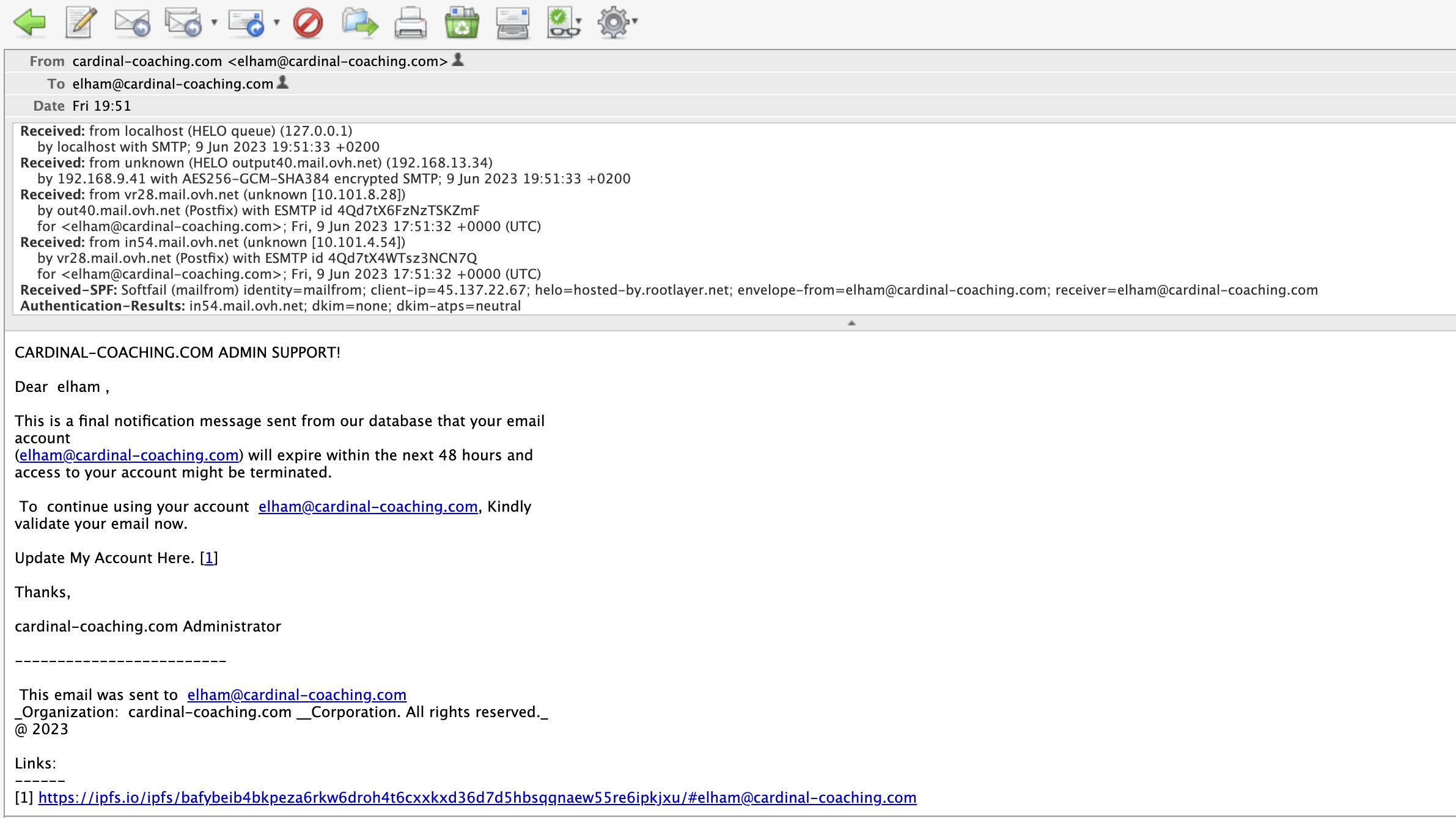

J'ai reçu sur mon email professionnel elham@cardinal-coaching.com un message phishing semblant venir du même adresse email. (screen shot ci-dessous). Le message mentionne le nom de domaine multiples fois (expéditeur, signature, copyright en bas de page, corps du message)- seul le bouton phishing "update my account account here" n'est pas un hyperlien vers mon site.

- Nom de domaine : cardinal-coaching.com

- Hébergé chez OVHcloud avec MXPlan 10 hosting pour les emails

- J'ai un redirection permanent de cet email vers mon compte gmail.com perso dans lequel j'ai créé un profil d'envoi pour que je puisse lire et envoyer mes messages pro sans quitter gmail.

- Suite à l'incident, j'ai vérifié le webmail roundcube mais il n'y a aucun message qui semblait être parti depuis le webmail, et aucune activité étrange

Probablement lié- mon site (même domaine) a été piraté et effacé il y a 3 semaines et le hackeur a bloqué mon accès Wordpress. J'ai republié le contenu à partir de zero il y a 10 jours, et activé le double-identification sur mon compte OVH. Depuis le piratage mes stats montrent un trafic anormalement élévé sur le site (mais diminué un peu) qui continue même maintenant.

Que puis-je faire pour empêcher que mon email pro soit associé avec du phishing ??

Y a-t-il un moyen de bloquer cette copie d'adresse? (J'ai vérifié haveibeenpwnd.com et mon adresse email n'a pas été touché)

Voici le email reçu

Merci d'avance pour vos conseils,

E-mails et solutions Office - Mon email adresse pro utilisé pour envoi phising

Related questions

- Compte bloqué pour Spam, impossible de le débloquer

122437

03.01.2024 08:02

- Changer le mot de passe email depuis roundcube

119871

24.06.2017 14:28

- Email frauduleux au nom de OVH

119759

13.08.2017 18:14

- Autodiscover et Microsoft Outlook 2016

95930

23.11.2016 15:15

- Question sur antispam OVH

94056

17.03.2017 16:11

- OVH sur un iPhone "Échec de l'envoi de l'e-mail : l'adresse de l’expéditeur est incorre

92628

07.08.2017 08:45

- Arrêt de la commercialisation du MX plan

87782

30.11.2017 11:26

- Mail non délivrés ou en spam chez nos clients

83864

15.11.2017 10:30

- Envois de mails / erreur 521

81120

05.04.2017 11:42

- Comment configurer une entrée DNS de type DKIM chez OVH ?

80739

12.03.2019 17:41

Bonjour,

Quelqu'un utilise votre adresse mail pour envoyer des spam (votre boite n'est certainement pas piraté).

On ne peut pas empêcher ce type de comportement.

Vous pouvez tout de même tenter durcir votre SPF pour que ces faux email ne soit pas reçus par les destinataires :

de :

>"v=spf1 a mx include:mx.ovh.com ~all"

vers

>"v=spf1 include:mx.ovh.com -all"

Merci beaucoup pour le conseil, même si c'est frustrant de ne pas pouvoir l'empêcher.

Pouvez-vous me dire où sur le tableau de bord puis-je accéder aux paramètres SPF?

Merci !

Cela se trouve dans votre manager OVH -> web cloud -> votre domaine -> zone DNS

Si votre mail a été reçu sur les serveurs d'OVH vous ne devriez pas montrer une fenêtre Gmail sur un Mac.

A partir des serveurs d'OVH pouvez-vous extraire les en-têtes SMTP ; ainsi on verra si les installations d'OVH ont servi à injecter ce mail dans l'internet.

```text Vous avez tout à fait raison ! Merci pour le rappel.

```

```

Sur l'interface web fourni par OVH, les entêtes SMTP sont:

Return-Path: coaching.com>

Delivered-To: elham@cardinal-coaching.com

Received: from localhost (HELO queue) (127.0.0.1)

by localhost with SMTP; 9 Jun 2023 19:51:33 +0200

Received: from unknown (HELO output40.mail.ovh.net) (192.168.13.34)

by 192.168.9.41 with AES256-GCM-SHA384 encrypted SMTP; 9 Jun 2023 19:51:33 +0200

Received: from vr28.mail.ovh.net (unknown [10.101.8.28])

by out40.mail.ovh.net (Postfix) with ESMTP id 4Qd7tX6FzNzTSKZmF

for coaching.com>; Fri, 9 Jun 2023 17:51:32 +0000 (UTC)

Received: from in54.mail.ovh.net (unknown [10.101.4.54])

by vr28.mail.ovh.net (Postfix) with ESMTP id 4Qd7tX4WTsz3NCN7Q

for coaching.com>; Fri, 9 Jun 2023 17:51:32 +0000 (UTC)

Received-SPF: Softfail (mailfrom) identity=mailfrom; client-ip=45.137.22.67; helo=hosted-by.rootlayer.net; envelope-from=elham@cardinal-coaching.com; receiver=elham@cardinal-coaching.com

Authentication-Results: in54.mail.ovh.net; dkim=none; dkim-atps=neutral

Received: from hosted-by.rootlayer.net (unknown [45.137.22.67])

by in54.mail.ovh.net (Postfix) with ESMTP id 4Qd7tX39LWz2F98N2

for coaching.com>; Fri, 9 Jun 2023 17:51:32 +0000 (UTC)

From: cardinal-coaching.com coaching.com>

To: elham@cardinal-coaching.com

Subject: [SPAM] FINAL WARNING!!! Identity Confirmation Request from cardinal-coaching.com

Date: 9 Jun 2023 19:51:32 +0200

Message-ID: <20230609195131.D632D4EDD594F92D@cardinal-coaching.com>

MIME-Version: 1.0

Content-Type: text/html

Content-Transfer-Encoding: quoted-printable

X-OVH-Remote: 45.137.22.67 ([45.137.22.67])

X-Ovh-Tracer-Id: 7396036489711975933

X-VR-SPAMSTATE: PHISHING

X-VR-SPAMSCORE: 364

X-VR-SPAMCAUSE: gggruggvucftvghtrhhoucdtuddrgedvhedrgedtkedguddukecutefuodetggdotefrodftvfcurfhrohhfihhlvgemucfqggfjpdevjffgvefmvefgnecuuegrihhlohhuthemucehtddtnecuogfuuhhsphgvtghtffhomhgrihhnucdlgeelmdenogetfedtuddqtdduucdludehmdenogfrhhhishhhihhnghdqlfegvdehqddvgeculdeftddtmdenucfjughrpefhvffufffkgggtgfeshhhqfedttddttdenucfhrhhomheptggrrhguihhnrghlqdgtohgrtghhihhnghdrtghomhcuoegvlhhhrghmsegtrghrughinhgrlhdqtghorggthhhinhhgrdgtohhmqeenucggtffrrghtthgvrhhnpefhleegueehhfeljeevjeeggefhkeduueefuddtgeevudetgeeivddvteehudekueenucffohhmrghinhepihhpfhhsrdhiohenucfkphepgeehrddufeejrddvvddrieejnecuvehluhhsthgvrhfuihiivgeptdenucfrrghrrghmpehinhgvthepgeehrddufeejrddvvddrieejpdhmrghilhhfrhhomhepoegvlhhhrghmsegtrghrughinhgrlhdqtghorggthhhinhhgrdgtohhmqedpnhgspghrtghpthhtohepuddprhgtphhtthhopegvlhhhrghmsegtrghrughinhgrlhdqtghorggthhhinhhgrdgtohhmpdfovfetjfhoshhtpehvrhdvkedpughkihhmpehprghsshdprhgvvhfkrfephhhoshhtvgguqdgshidrrhhoohhtlhgrhigvrhdrnhgvth

X-Ovh-Spam-Status: SPAM

X-Ovh-Spam-Reason: vr: PHISHING; dkim: disabled; spf: disabled

X-Ovh-Message-Type: PHISHING

X-Spam-Tag: YES

Merci beaucoup - j'ai durci le SPF suivant vos conseils.

Tout est dans cette phrase. Ce mail provient de softlayer et donc c'est extérieur à OVH.

Softfail provient de votre SPF:

"v=spf1 include:mx.ovh.com ~all"

Remplacez ~all par -all dans votre SPF et un tel mail sera bloqué de manière beaucoup plus générale. (-all est désigné par HardFail)

Absolument pas. Je ne sais pas ce que vous avez fait.

Votre SPF n'est pas durci:

~# dig 1coaching.comcoaching.com @ns14.ovh.net txt

;; ANSWER SECTION:

1coaching.com.coaching.com. 600 IN TXT "v=spf1 include:mx.ovh.com ~all"

Le commentaire précédent était en réponse à TTY qui avait fait le même suggestion. Vous avez raison que mon SPF n'était pas durci avant.

Donc j'espère en moins de 24 heures je serai un peu plus à l'abri.

Merci beaucoup à vous deux pour la réactivité !

Attention à la confusion entre le tildé ~ et le tiret -

Il vous faut un tiret : -all