Bonjour,

je viens de recevoir ce mail de votre part avec pour info :

Attack detail : 82Kpps/18Mbps

dateTime srcIp:srcPort dstIp:dstPort protocol flags bytes reason

2020.07.08 23:50:36 CEST 176.31.163.245:38776 137.74.180.176:65000 UDP --- 29 ATTACK:UDP

2020.07.08 23:50:36 CEST 176.31.163.245:38776 137.74.180.176:65000 UDP --- 29 ATTACK:UDP

.........

Le serveur a été mis en mode rescue.

Je me suis connecté à mon vps, j'ai changé le port, enlevé la connexion root et créé un nouvel user.

Maintenant j'aimerai savoir ou se trouve mes fichiers pour faire un backup.

Et est ce que je peux redemarrer mon serveur et y installer fail2ban?

Ou je dois faire d'autres choses avant de pouvoir le redémarrer normalement.

J'ai mis plusieurs jours pour configurer les outils sur le vps je n'aimerai pas les perdre :(.

En attendant votre aide.

Bonne soirée à vous.

[TICKET#3236183766] Anti-hack

Related questions

- Perte de mot de passe

52082

26.05.2023 13:36

- Comment configurer/utiliser un SMTP depuis un VPS ?

50216

07.10.2019 10:49

- Je connais que le mutu et besoin de node js

49689

14.04.2017 13:34

- Qu'est-ce vcore?

48880

06.01.2017 19:20

- Envoi Email via SMTP (port 587) sur VPS Pro1

47893

27.01.2017 10:02

- [résolu] Serveur Mysql - hôte inconnu

45377

19.01.2017 16:21

- Délai de livraison VPS

45264

11.07.2018 15:15

- Mon VPS à Timed Out

45251

15.03.2017 22:50

- Problème avec statisitique Plesk

42154

29.03.2017 07:44

- Accès externe base de données

41453

18.07.2018 10:29

Problème résolu

Buenas tardes,

Podrias comentar como lo has solucionado? Estoy teniendo exactamente el mismo problema y no soy capaz de soluconarlo.

Un saludo

Bonjour,

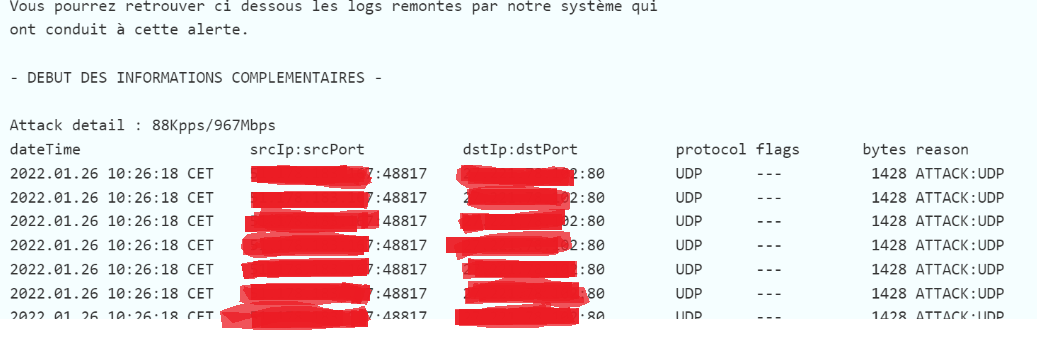

J'ai eu un mail similaire.

Est-ce que cela signifie que mon VPS est compromis et qu'un logiciel émet des attaques UDP, ici depuis le port 48817 de mon VPS vers le port 80 d'une machine distante ?

Merci

Bonjour,

oui et sachez qu'au bout de 3 "anti-hack" votre VPS sera résilié.

Cordialement, janus57

Bonjour,

Au risque de me faire renvoyer bouler pour amateurisme,

J'ai le même problème, mais je ne vois absolument pas d'où il provient. Mon serveur est assez pourtant assez simple, avec seulement les logiciels de base pour servir des pages web classiques (bind9, apache2, mariadb, php...).

L'accès root est désactivé, toutes les connections SSH se font avec un certificat.

Comment détecter le logiciel qui est à l'origine de l'attaque ? Je ne vois rien dans les log...

Merci pour votre aide.

Bonjour, quelle est la notification d'OVH ?

Ce genre de mail :

Informations importantes concernant votre vps - Anti-hack

Bonjour,

Une activité anormale a été détectée sur votre VPS. Votre VPS représentant une trop grande menace pour notre infrastructure, nous n'avons eu d'autre choix que de le placer dans le mode 'rescue FTP'.

[...]

Vous pourrez retrouver ci dessous les logs remontes par notre système qui

ont conduit à cette alerte.

- DEBUT DES INFORMATIONS COMPLEMENTAIRES -

Attack detail : 43Kpps/507Mbps

dateTime srcIp:srcPort dstIp:dstPort protocol flags bytes reason

2023.06.26 00:47:26 CEST XXX.XXX.XXX.XXX:20950 XXX.XXX.XXX.XXX:53 UDP --- 1486 ATTACK:DNS

2023.06.26 00:47:26 CEST XXX.XXX.XXX.XXX:20950 XXX.XXX.XXX.XXX:53 UDP --- 1486 ATTACK:DNS

2023.06.26 00:47:26 CEST XXX.XXX.XXX.XXX:20950 XXX.XXX.XXX.XXX:53 UDP --- 1486 ATTACK:DNS

[...]

C'est arrivé deux fois depuis hier, à partir d'un port différent :

Attack detail : 27Kpps/230Mbps

dateTime srcIp:srcPort dstIp:dstPort protocol flags bytes reason

2023.06.25 15:08:13 CEST XXX.XXX.XXX.XXX:7543 XXX.XXX.XXX.XXX:53 UDP --- 1052 ATTACK:DNS

2023.06.25 15:08:13 CEST XXX.XXX.XXX.XXX:7543 XXX.XXX.XXX.XXX:53 UDP --- 1052 ATTACK:DNS

2023.06.25 15:08:13 CEST XXX.XXX.XXX.XXX:7543 XXX.XXX.XXX.XXX:53 UDP --- 1052 ATTACK:DNS

Je ne sais pas comment déterminer l'application à l'origine de cette attaque...

Les XXX sont de vous ou bien d'OVH ?

Une telle attaque ne nécessite pas d'avoir piraté votre serveur avec les droits admin. Un simple utilisateur pourrait lancer une telle attaque avec un langage de programmation comme python ou php par exemple.

Commencez par chercher des traces d'infection dans les applications web si ssh n'est utilisé par personne sur votre serveur.

Ces lignes que vous copiez, il y en a beaucoup ? Sont-elles toutes identiques lors de chaque salve ?

Les XXX.XXX.XXX.XXX:7545 ou XXX.XXX.XXX.XXX:20950 sont bien de mon VPS qui est bien la source de l'attaque.

Vous aviez raison, j'aurais dû commencer par vérifier mes sites... des scripts malveillants y ont été déposé via l'un d'entre eux... **vérifier la présence de nouveaux fichiers au cours des derniers jours dans les répertoires de mes sites aurait dû être la première chose à faire** après avoir eu la certitude qu'il n'y avait pas eu d'accès SSH malveillant (ce qui dans le cadre d'un serveur correctement configuré n'a aucune raison d'arriver d'ailleurs il me semble).

Ca m'apprendra à laisser trainer des vieux sites de 13 ans (si si) sans mettre leur CMS à jour... ou réenvisager leur utilité sinon les virer !

Bref, merci du soutien qui permet de garder la tête froide, et ça fait plaisir de se sentir moins seul dans ces moments là :-)