Bonjour,

Je dispose d'un hébergement multisite avec l'offre "pro".

Je n'ai plus accès à mon site http://maths-code.fr (cluster028) depuis ce jour avec cette erreur:

" You don't have permission to access this resource.Server unable to read htaccess file, denying access to be safe" avec un 403 Forbidden.

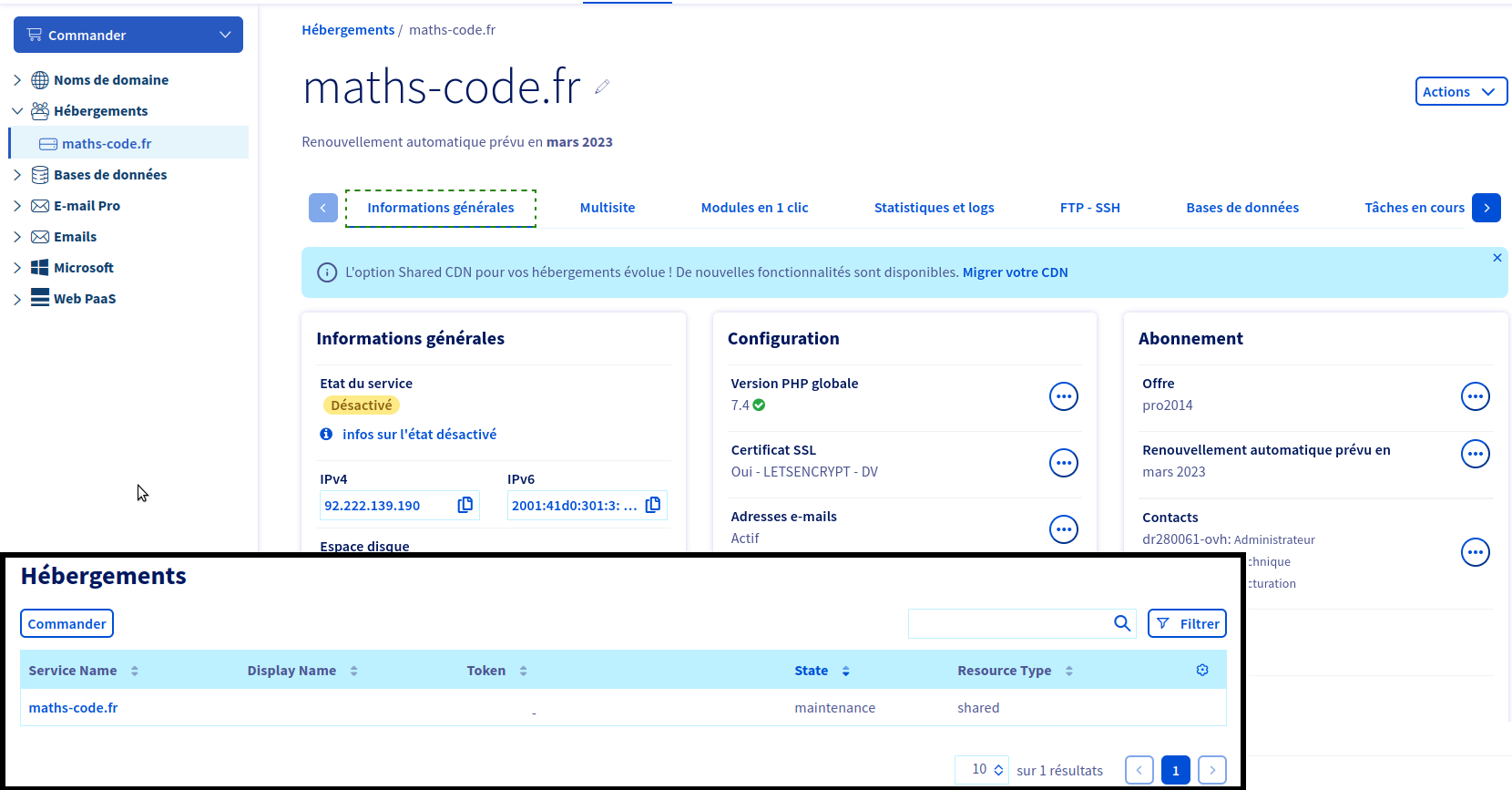

Je n'ai pas effectué de modification et pas eu de mail d'OVH, juste la mention "désactivé" dans hébergement.

J'ai un .htaccess et un .ovhconfig avec les droits suivants sur le serveur:

Bonne journée,

Hébergements Web - You don't have permission to access this resource.Server unable to read htaccess file,

Related questions

- Connexion à mon compte client

157253

13.02.2019 09:51

- Serveur non sécurisé, celui-ci ne supporte pas FTP sur TLS

128174

03.09.2018 14:46

- reCAPTCHA erreur pour le propriétaire du site : clé de site non valide

112442

14.02.2019 16:17

- [FAQ] Comment mettre à jour mon site pour supporter Apache 2.4 ?

99594

28.07.2017 11:39

- Passage en php 7.4

98935

30.06.2020 05:05

- Augmenter taille PHP Post Max Size sur mutualisé ?

93194

04.12.2019 21:52

- The requested URL / was not found on this server

92245

02.03.2017 18:25

- Deploy d'un projet Node JS

92231

12.10.2016 20:18

- NextCloud sur mutualisé

92092

07.04.2017 08:42

- Ce site est inaccessible Impossible de trouver l'adresse DNS du serveur

92085

16.10.2016 16:24

Bonjour,

quel est le status de l'hébergement ?

Cela ressemble a une mise en "anti-hack".

Cordialement, janus57

```text Bonjour,

```

```

Merci pour votre réponse.

Dans **Etat du service**: j'ai *désactivé*.

J'ai aussi un onglet **Hébergement** avec status *"maintenance"*.

"infos sur l'état désactivé" renvoie vers <a href=">cette page.

Faire un audit de sécurité, ca ne me parle pas beaucoup ^^.

J'ai une connexion effective via Filezilla sur le serveur ftp.

L'hébergement est multisite:

maths-code.fr comporte une page fixe, un wordpres et un forum php BB (à jour).

serrurrerie-mathalienne.fr un wordpress.

artois-vert est un site statique.

Avec des thèmes officiels, très peu d'extensions, l'ensemble à jour.

Mon machine de travail tourne sous Linux Mint21, elle est à jour.

Peut-être l'un de mes mots de passe, pas changé assez souvent ?

Faut-il que je suive la procédure de la page "infos". Ouvrir un ticket **texte en gras**?

Question:

avez-vous reçu un mail d'OVH à propos d'un hack/piratage de votre site ?

Bonjour,

cela est typique d'une mise en sécurité suite à la détection d’un facteur de compromission.

Cordialement, janus57

Bonjour,

Non pas de mail reçu de la part d'OVH. Aucune information.

S'il y a un facteur de compromission, quelle est la méthode pour faire réactiver l'hébergement ? Quand bien même je résouds le problème, je ne sais pas comment procéder à la réactivation. Est-ce juste un `chmod` sur le .htaccess à la racine du site ?

Je veux bien chercher mais là, sans aucune piste, je suis à la rue.

J'ai jeté un oeil aux modifs de fichiers via une session SSH mais rien de probant. Une mise à jour du thème le jour J, et qques fichiers sur le cache du forum phpBB.

Généralement c'est un chmod sur le répertoire racine du site (ce n'est pas besoin sur le .htaccess)

Mais si vous avez été bloqué pour hack/spam, et que ça recommence parce que vous avez rouvert le site sans corriger la vulnérabilité, alors OVH va vous le couper pour de bon sans la possibilité de faire un chmod pour le rouvrir encore une fois.

Une coupure par OVH dans ces circonstances est toujours accompagnée d'un mail d'avertissement, voyez dans la boîte mail qui est l'adresse de contact.

Merci pour votre réponse.

Je n'ai pas eu de mail, je viens de revérifier, spams et email recus (sur le tableau de bord) compris.

A la main, j'ai regardé les modifs récentes, pas grand chose. Le cache du forum phpbb que j'ai vidé...

Et impossible d'utiliser une extension pour nettoyer puisque là je n'ai pas accès au site.

A moins de réactiver le site et d 'en profiter.

J'aurai voulu un minimum de détail, là c'est quand même brut.

C'est plutot pénible, je peux envisager de payer une assistance mais même le lien prestataire est un peu léger. Auriez-vous une idée là dessus ?

Je poursuis.

J'ai obtenu une réponse d'un administrateur, après avoir un contact téléphonique.

> Voici une liste non exhaustive concernant ce que nous avons détecté :

> www/forum2021/includes/utf/data/recode_cjk.php

> www/forum/includes/utf/data/recode_cjk.php

> www/forum2021/includes/utf/utf_tools.php

> www/forum/includes/utf/utf_tools.php

> Également, il vous faudra vérifier l'intégrité complète de vos données stockées sur votre FTP.

Le site principal est un wordpress+forum phpbb, ce dernier est pointé mais j'ai vérifié ces premiers fichiers qui sont identiques aux fichiers d'origine. J'ai effacé la sauvegarde /forum/2021.

Je constate que ce problème a déjà été mentionné sur le forum:

https://community.ovhcloud.com/community/fr/blocage-de-l-hebergement-je-ne-trouve-pas-la-faille?id=community_question&sys_id=7c1f690458da42d02d4c51cec5fc9655 https://community.ovhcloud.com/community/fr/blocage-de-l-hebergement-je-ne-trouve-pas-la-faille?id=community_question&sys_id=7c1f690458da42d02d4c51cec5fc9655

Je vais enlever le forum et voir ce que ça donne. Auriez-vous une extension à conseiller pour améliorer la sécurité ?

J'ai migré le site en local et scanné avec ClamAv. Rien d'anormal.

Savez-vous comment vérifier l'intégrité des fichiers ?

Ce pourrait être un faux positif de la part d'OVH ?

La méthode de (non-) notification au client est pour le moins cavalière ...

Avec vous comparé les fichiers avec une installation saine de PHPBB même version ?

Comme votre machine est sousLinux, vous pouvez facilement pomper tout un site FTP sur votre machine avec le package lftp:

lftp << xxEOFxx

open -u FTPuser,FTPpass sftp://ftp.clusterXXX.hosting.ovh.net

set sftp:auto-confirm YES

mirror -e . /home/backup_FTP

xxEOFxx

mais si vous avez un accès SSH, alors scp -rp ou rsync c'est encore mieux.

puis vous faites un md5sum de ce que vous avez débarqué, et un md5sum des fichiers du package original.

C'est ce qui était évoqué dans le fil, mais je rejoins l'auteur du post: c'est assez stressant de voir l'hébergement coupé du jour au lendemain. Et encore, je me sers de ce site mais cette utilisation n'est pas "critique".

Je comprends -surtout à ce prix- que ce n'est pas le rôle d'OVH de gérer cela mais le protocole est assez brutal.

_____________________________________

J'ai un accès SSH avec lequel j'ai effectué qques recherches de mots clés et REGEX, en suivant https://buzut.net/cours/wordpress-framework/cheatsheets/reparer-wordpress-hacke cette page.

Cela n'a rien donné.

J'ai juste effectué un `diff recode_cjk.php recode_cjk1.php ` où recode_cjk1.php est un fichier d'installation "neuve". Comme pour `utf_tools.php`, ces fichiers sont strictement identiques.

Merci pour la commande `lftp` que je connaissais pas du tout.

A ce stade J'ai transféré via filezilla en sftp. Je veux être sur de comprendre, je compare les deux sommes md5 pour m'assurer que le transfert s'est passé convenablement ?

Avec les sommes md5 sur les listes de fichiers "sains" et ceux "possiblement vérolés" on peut identifier rapidement lesquels ont été altérés. Comparer les 2 listes avec les md5 et noms de fichiers permet de se rendre compte tout de suite si tout a été trafiqué par un petit virus.

Dans une installation Wordpress ou phpBB, les fichiers qui constituent le package devraient être intacts.

Bonjour à tous,

@RomainD60 avez-vous pu trouver une solution en vous aidant du dernier message apporté par @Fritz2cat ?

^FabL

Bonjour,

Sous GNU/Linux via le terminal:

J'ai finalement utilisé `md5deep` (merci @Fritz2cat pour l'idée) qui permet de générer les sommes MD5 pour chaque fichier d'un dossier avec l'option de récursivité `-r` .

En comparant les fichiers du wordpress en ligne avec un que j'ai installé localement (bien installer dans la même langue sinon des différences bien sûr). Pour chaque dossier :

`$ md5deep -r dossier/`

et

`$ md5deep -r même_dossier_install_local/`

Sauvegardés dans les fichiers que j'ai nommés `md5_fichiers_à_tester` et `md5_fichiers_neufs`

Pour la comparaison de ces fichiers:

(J'ai du trier les lignes car les clés de fichiers n'étaient pas dans le même ordre, je ne sais pas pourquoi. )

`$ diff md5_fichiers_à_tester md5_fichiers_neufs`

Aucune différence sur `wp-admin`. C'était plus compliqué pour `wp-content` évidemment.

Au final pas de différence. J'ai changé tous mes mots de passe.

J'ai donc informé OVH de ces actions mises en oeuvre et remis en ligne avec un `chmod 705`.

Puis vérification à nouveau en ligne avec le plugin _Wordfence_.

Jusqu'ici, ca fonctionne.