Bonjour,

J'envisage de prendre un VPS sur le Public Cloud afin d'héberger mon application de comptabilité.

Or, j'aimerais que les ressources de mon serveur (partage Windows SMB par exemple) soient accessibles seulement par VPN (le serveur ne doit pas être accessible directement depuis le WAN).

Est-ce possible ?

Merci.

Serveurs Privés Virtuels (VPS) - VPS derrière VPN

Related questions

- Perte de mot de passe

51395

26.05.2023 13:36

- Comment configurer/utiliser un SMTP depuis un VPS ?

49707

07.10.2019 10:49

- Je connais que le mutu et besoin de node js

49308

14.04.2017 13:34

- Qu'est-ce vcore?

48482

06.01.2017 19:20

- Envoi Email via SMTP (port 587) sur VPS Pro1

47329

27.01.2017 10:02

- [résolu] Serveur Mysql - hôte inconnu

44888

19.01.2017 16:21

- Mon VPS à Timed Out

44750

15.03.2017 22:50

- Délai de livraison VPS

44715

11.07.2018 15:15

- Problème avec statisitique Plesk

41655

29.03.2017 07:44

- Accès externe base de données

40954

18.07.2018 10:29

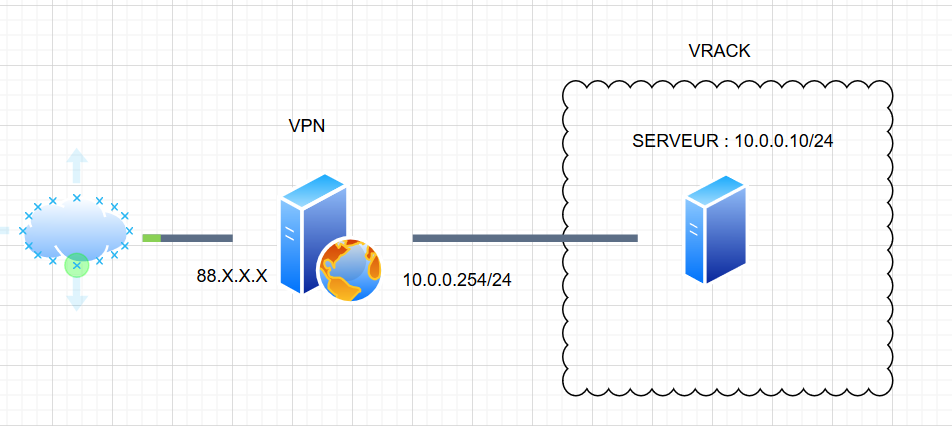

Oui c'est possible, mais il va falloir configurer 2 serveurs.

1 premier avec une IP Publique et une IP sur le Vrack.

Le 2° avec uniquement une IP privée sur le Vrack.

Puis configurer le VPN sur le premier serveur, les règles de routage qui vont bien, la NAT pour que le 2° serveur puisse quand même accéder au net (mise à jour par exemple)..

Bonjour,

Merci pour votre réponse. Qu'en est-il de ce lien ?

https://www.ovh.com/fr/cloud-apps/openvpn.xml

Je ne travaille pas avec OpenVPN, je ne le connais pas trop.

Je m'en sers de façon très ponctuelle, pour permettre une connexion sécurisé des travailleurs itinérants pour avoir une connexion au net...

Dans un scénario comme le vôtre j'aurai plutôt utilisé Tinc (http://1vpn.org/vpn.org/).

Le serveur VPN j'aurai pris un petit VPS SSD 1, sauf si bcp d'activité rzo, là prévoir un peu mieux.

Donc si j'ai bien compris, l'infra que vous conseillez :

Je sais qu'avec OpenVPN, il faut deux machines :

- Une sur le site à joindre

- Une sur le site depuis lequel on se connecte.

C'est identique pour Tinc ?

oui ça ressemble à ça...

Et c'est pareil avec tinc, il faut un relais sur le rzo local.

Et ensuite configurer ses règles de routage pour accéder au serveur derrière le vpn.

Tinc en fait va simplement vous créer une carte réseau supplémentaire, et ensuite il faut configurer le routage comme il faut.

On peut simplifier l'infra en virant le serveur vpn en frontal du windows, et simplement utiliser le parefeu windows pour bloquer les connexions depuis l'extérieur.

Puis comme tjrs ajouter un VPN pour accéder au serveur Windows depuis le LAN d'entreprise...

Tout dépend de votre confiance dans le parefeu windows.

Perso effectivement j'éviterai de mettre un serveur windows directement connecté au net... Mais je ne suis pas sysadmin Windows, il est surement possible de sécuriser ça comme il faut.

Je vois, donc c'est exactement comme OpenVPN, une archi client/serveur.

Je vais tester dans un premier temps Tinc, mais j'ai aussi trouvé un tuto VPN Site to Site avec PfSense (qui sert dans le tuto de routeur/firewall/client VPN) :

https://www.supinfo.com/articles/single/3103-creation-vpn-site-to-site-deux-pfsense-openvpn

Si j'utilise l'option Pfsense, il me faudra (dans mon réseau d'entreprise) mettre ma box en mode modem, et installer un PfSense qui servira de routeur/firewall. Ainsi, mes machines clientes sortiront par PfSense (pour internet et aussi pour le VPN)

De même pour mon serveur Public Cloud qui sortira grâce au VPS PfSense.

Par contre si j'installe Tinc, faudra-t-il, dans mon réseau d'entreprise, que je remplace le routeur de ma box par Tinc comme pour PfSense ?

Merci.

Je vois, donc c'est exactement comme OpenVPN, une archi client/serveur.

Je vais tester dans un premier temps Tinc, mais j'ai aussi trouvé un tuto VPN Site to Site avec PfSense

https://www.supinfo.com/articles/single/3103-creation-vpn-site-to-site-deux-pfsense-openvpn

De plus,

- Devrais-je configurer le VPS en mode NAT (pour faire sortir le serveur sur internet) ?

Alors non tinc n'est pas un vpn client / serveur...

Sur tinc tout le monde est à la fois client et serveur...

Et si on a 5 machines sur le vpn, toutes les machines peuvent être à la fois client ou serveur. Et toutes les machines peuvent se connecter entres elles et "découvrent" les autres en se connectant simplement à l'un des membres du rzo...

Concernant pfsense je ne pourrai pas répondre, je n'utilise pas.

Concernant Tinc il ne sera pas installé sur la box.

Donc là 2 façon de faire :

- en mode "bridge" (j'ai oublié le nom exact sur tinc mais c'est pareil) et du coup vous aurez le même rzo sur votre LAN et sur le vrack. Si vous avez une machine sur votre LAN configurée comme il faut vos postes du lan auront automatiquement accès au serveur derrière le VPN...

Mais perso je n'aime pas du tout ce mode, car tout passe au travers du vpn, du genre le dhcp, les broadcasts, etc etc...

- Tinc peut également être configuré en mode routeur.

Cela fait qu'il y aura 3 rzo.

Le lan dans vos bureau.

Le rzo sur le vpn.

le vrack.

Tinc se contentera de créer les interfaces rzo qui vont bien, il faudra ensuite configurer les règles de routage sur la box, sur la machine qui héberge tinc, sur le serveur vpn chez ovh...

Là c'est + propre, les rzo sont bien séparés, c'est + simple de filtrer les flux sur les parefeux, pas de broadcast qui se balade sur le vpn... Mais cela demande de configurer quelques règles de routage (créer une route sur la box, sur le serveur vpn, etc).

Perso j'ai un petit raspberry sur mon lan à la maison, qui se connecte au vpn qui relie tous mes serveurs. Quelques règles de routage + tard et j'ai accès à mon vpn depuis tous mes postes de mon LAN...

Bonjour,

Tout est plus clair à présent.

Une dernière question :

Sur le VPS qui aura une patte LAN et une WAN, est-ce possible de mettre dessus un par-feu/routeur applicatif ?

Mon VPS servira ainsi de VPN + Par-feu + routeur.

Merci pour vos réponses !

Ben sur le vps / routeur vous y mettez ce que vous voulez...

Le parefeu est tjrs installé / configuré sur ce genre de config pour contrôler les accès. Et dans votre situation il faudra mettre une NAT pour que le serveur windows puisse avoir le net et faire ses maj par exemple...

Donc oui, le vps / routeur il faut même mettre un parefeu.

Après pour un "pare feu applicatif" à voir ce qui existe...

Vous pensez à une application qui va "lire" les flux réseau pour y détecter des anomalies (du genre un proxy http qui va bloquer les requêtes douteuses) ou simplement une appli qui ouvre ou ferme les ports en fonction des services et des ips d'origine ?

Bonjour,

Seulement un appli qui ferme/ouvre les ports.

A la place du VPN, ce que je peux éventuellement faire :

- Un VPS servant de NAT avec deux pattes, une patte IP publique et une autre privée (sous PfSense par exemple).

- Mon Windows Server (dans le vRack) avec une IP LAN qui sortira sur internet via le VPS NAT.

Ensuite, pour accéder aux différentes ressources de mon Windows Server, il me suffira de faire du port forwarding (TSE par exemple).

Je pense que cette solution semble être la bonne.

Bonjour,

Seulement un appli qui ferme/ouvre les ports.

A la place du VPN, ce que je peux éventuellement faire :

- Un VPS servant de NAT avec deux pattes, une patte IP publique OVH et une autre privée (sous PfSense par exemple).

- Mon Windows Server (dans le vRack) avec une IP LAN qui sortira sur internet via le VPS NAT.

Ensuite, pour accéder aux différentes ressources de mon Windows Server, il me suffira de faire du port forwarding (TSE par exemple).

Je pense que cette solution semble être la bonne.

pour info, dans une autre vie, je faisais les accès externes en TSE sur une passerelle Linux via tunnel SSH (avec authentification par clé)